با تبدیل شدن هویتهای دیجیتال به مهمترین بردار حمله در رخدادهای امنیت سایبریِ امروز، «تشخیص و پاسخ به تهدیدات هویتی» (ITDR) بهعنوان مکملی ضروری برای مدیریت هویتِ سنتی مطرح شده است.

سازمانهای امروزی با شبکهای بههمپیوسته از تهدیدات مبتنی بر هویت روبهرو هستند که میتواند بهسادگی میان کاربران، سامانهها و ماشینها حرکت کند. هویتهای انسانی و غیرانسانی در پلتفرمهای ابری، برنامههای کسبوکار و عاملهای هوش مصنوعی در هم تنیدهاند و سطح حملهای ایجاد کردهاند که پویا، پراکنده و اغلب نامرئی است. از آنجا که هویتها بهعنوان موجودیتهای پرریسکِ در حال تغییر، نیازمند پایش مداوماند، یک نقطه کور میان «پیشگیری» و «تشخیص» آشکار شده است.

سامانههای IAM مدیریت میکنند چه کسی به چه چیزی دسترسی دارد، در حالی که ابزارهای SIEM آنچه پس از وقوع رخ میدهد را پایش میکنند. نتیجه این است که هیچیک تصویر کامل تهدیدات هویتی را بهطور جامع نمیبینند. برای رفع این شکاف، سازمانها باید «هویت» را همزمان بهعنوان لایه کنترل و سطح تشخیص در نظر بگیرند و رویکردی همگرا اتخاذ کنند. این یعنی یکپارچهسازی IAM، SIEM و مدیریت دسترسیهای ممتاز (PAM) تا روابط بهصورت پیوسته ترسیم شود، رفتارها همبستهسازی گردد و سوءاستفادهها در زمان واقعی شناسایی شوند.

رویکرد ManageEngine در حوزه ITDR

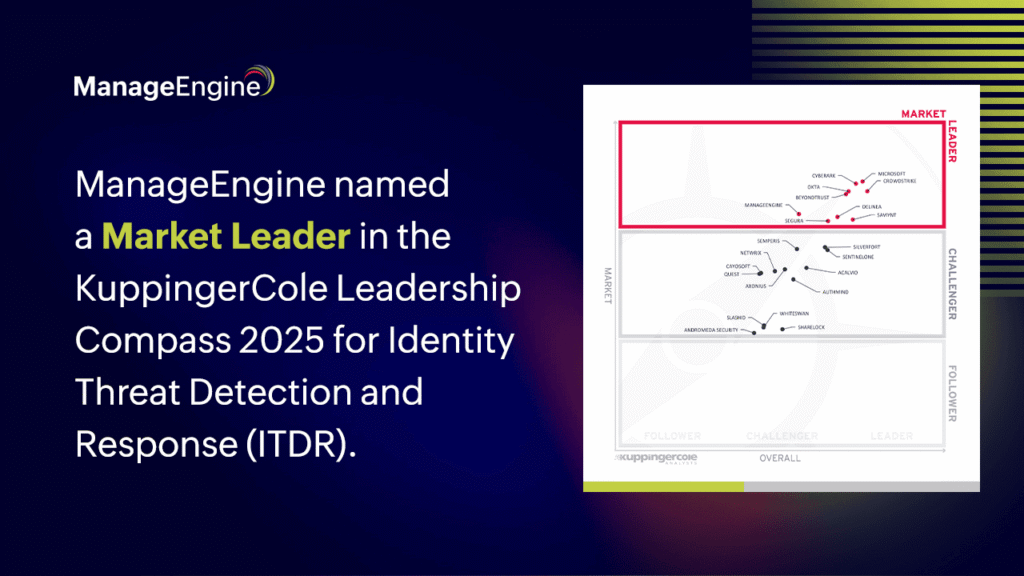

ManageEngine از سوی شرکت تحلیلگری KuppingerCole Analysts AG بهعنوان «رهبر بازار» در گزارش «قطبنمای رهبری ۲۰۲۵» در حوزه «تشخیص و پاسخ به تهدیدات هویتی» (ITDR) شناخته شده است.

ManageEngine یک پشتهی ماژولار و بهشدت یکپارچه ارائه میدهد که در آن حاکمیت هویت، دسترسی ممتاز و SIEM بدون نیاز به یکپارچهسازی با طرفهای ثالث، در کنار هم کار میکنند.

طبق آنچه در گزارش KuppingerCole آمده است:

«این راهکار برای صنایعی که الزامات سختگیرانهی انطباق دارند—مانند سلامت، مالی و دولت—بسیار مناسب است؛ صنایعی که در آنها ممیزی، گزارشدهی و کنترل دسترسی ممتاز ضروری است.»

ManageEngine از طریق راهکارهای نرمافزاری AD360، PAM360 و Log360 به ITDR میپردازد؛ راهکارهایی که در کنار هم، حاکمیت هویت، دسترسی ممتاز، ممیزی، تشخیص و اصلاح (Remediation) را در محیطهای فناوری اطلاعاتِ ترکیبی (Hybrid) پوشش میدهند.

با تبدیل شدن هویتها به اصلیترین نقطهی کنترل در امنیت سازمانی، سازمانها باید آنها را بهصورت مستمر تحت کنترل داشته باشند. AD360 این هدف را با نهادینهکردن امنیت در مدیریت هویت محقق میکند؛ از طریق امکان کشف پیوستهی ریسکها، اعمال کنترلهای پیشگیرانه و کنترلی/دیدپذیری، پایش مداوم فعالیتهای هویتی، و مدیریت پایدار وضعیت امنیتی (Posture) در محیطهای ترکیبی.

راهبرد هویتِ ManageEngine با نیازهای در حال تحولِ مدیریت فناوری اطلاعات سازمانی همسو است؛ زیرا مدیریت هویت و امنیت را در یک پلتفرم همگرا تجمیع میکند. طراحی ماژولار و قابلیت تعاملپذیری آن با دیگر راهکارهای ManageEngine به سازمانها امکان میدهد نظارتی یکپارچه داشته باشند و خود را با محیطهای پیچیدهتر و هرچه ترکیبیترِ فناوری اطلاعات سازگار کنند.

آلخاندرو لیال، تحلیلگر ارشد، KuppingerCole

قابل مشاهدهکردن هویتها

AD360 به سازمانها کمک میکند مشاهده کنند هویتها چگونه در گذر زمان امتیازات (Privilege) را انباشته میکنند و چگونه ممکن است از آنها سوءاستفاده شود. ماژول مدیریت میزان مواجهه با ریسک (Risk Exposure Management) با ترسیم گروههای تو در تو، تفویض اختیارها (Delegation) و حقوقِ به ارثرسیده در Active Directory و Microsoft 365، مسیرهای بالقوهی تشدید دسترسی (Escalation Paths) را آشکار میکند؛ مسیرهایی که ابزارهای IAM سنتی غالباً از دیدنشان بازمیمانند.

در محیطهای هیبریدی، تحلیلگر سطح حمله (Attack Surface Analyzer) این دید را به Azure، AWS و Google Cloud نیز گسترش میدهد و مواردی مانند حسابهای سرویسِ بدپیکربندیشده، تفویض اختیارِ بدون محدودیت (Unconstrained Delegation) و موجودیتهای بیشازحد برخوردار از امتیاز را شناسایی میکند؛ عواملی که سطح حملهی مبتنی بر هویت را بزرگتر میکنند.

در کنار این شفافیت، موتور ارزیابی ریسک هویت (Identity Risk Assessment) در AD360 بهصورت پیوسته حسابهای غیرفعال، تنظیمات ناایمن و سیاستهای ضعیف گذرواژه را ارزیابی میکند و برای هر مورد، یک امتیاز ریسکِ زمینهمحور اختصاص میدهد. هر مسئله بر اساس شدت و اثرگذاری امتیازدهی میشود تا اولویتهای اصلاح (Remediation) مشخص شوند.

تشخیص سوءاستفاده و منطقیسازی دسترسی با یادگیری ماشین

AD360 تحلیل رفتار مبتنی بر یادگیری ماشین را در خود دارد که الگوی فعالیت طبیعی کاربران و موجودیتها را مبنا قرار میدهد. انحرافهایی مانند ورود از جغرافیاهای جدید، ارتقای غیرمنتظرهی سطح دسترسی، یا الگوهای دسترسی غیرمعمول، در میان منابع هویتی مختلف با هم همبستهسازی میشوند تا نشانههای احتمالیِ سوءاستفاده داخلی یا بهخطر افتادن اعتبارنامهها (Credential Compromise) برجسته شود.

همچنین پیشنهادهای دسترسی مبتنی بر ML با تحلیل دادههای گذشتهی تخصیص دسترسی و مقایسه با مجوزهای همتایان، در زمان ورود نیرو (Onboarding) سطح دسترسی مناسب را پیشنهاد میکنند. این پیشنهادها جنبهی مشورتی دارند و مدیران میتوانند پس از بررسی، آنها را بهصورت دستی اعمال کنند؛ رویکردی که ضمن کاهش «دسترسیدهی بیش از حد» (Over-provisioning)، انعطافپذیری عملیاتی را حفظ میکند.

حفظ کنترل با خودکارسازی و حاکمیت مستمر

AD360 عملیات چرخه عمر هویت را خودکار میکند تا فرایندهای ورود (Onboarding)، تغییرات و خروج/لغو دسترسی (Deprovisioning) در سامانههای منابع انسانی، فناوری اطلاعات و سرویسهای ابری بهصورت یکپارچه و سازگار انجام شود. گردشکارهای تأیید چندسطحی و قالبهای از پیش تعریفشده، اجرای یکنواخت سیاستها را تضمین میکنند و احتمال ایجاد حسابهای بیصاحب یا منسوخ را کاهش میدهند.

در حوزه احراز هویت نیز AD360 از MFA و SSO آگاه از زمینه (Context-aware) پشتیبانی میکند که ورودها را بر اساس شرایط قابل پیکربندی مانند بازه IP، نوع دستگاه یا زمان دسترسی ارزیابی میکنند. این کنترلها امکان اعمال سیاستهای مشروط را فراهم میکنند و ورود بدون گذرواژه (FIDO2)، احراز هویت بیومتریک، MFA آفلاین و MFA برای حسابهای محلی ویندوز را پوشش میدهند.

یکی از اجزای کلیدی ITDR، اصلاح و پاسخ به رخداد است؛ حلقهای که امنیت هویت را از «پایش» به «تشخیص» و سپس «پاسخ» متصل میکند و تضمین میدهد هر هویت بهطور مداوم تحت کنترل باقی بماند. اینجاست که Log360 و PAM360 در تشخیص تهدیدات مبتنی بر هویت و هماهنگسازی اقدامات سریع پاسخ در سراسر سامانهها نقشی حیاتی ایفا میکنند.

دسترسی ممتاز و هوشمندیِ اصلاح

PAM360 با خزانهداری متمرکز (Vaulting)، چرخش گذرواژهها و دسترسی «بهموقع» (Just-in-time) از همه حسابهای ممتاز محافظت و بر آنها نظارت میکند. هر نشست ممتاز بهطور کامل ضبط میشود تا قابلیت ردیابی کامل فراهم گردد؛ این کار به اجرای اصل حداقل دسترسی (Least Privilege)، جلوگیری از سوءاستفاده از اعتبارنامهها و حفظ پاسخگویی در سامانههای حیاتی کمک میکند. PAM360 همچنین گردشکارهای تأیید دقیق، رصد زنده نشستها (Session Shadowing) و بازنشانی خودکار اعتبارنامهها را ارائه میدهد تا مهار سوءاستفاده احتمالی از امتیازات با سرعت بیشتری انجام شود.

Log360 که لایه SIEM و UEBA به شمار میرود، حلقه ITDR را با تشخیص و همبستهسازی ناهنجاریهای مرتبط با هویت در سراسر نقطهپایانها، سرورها و برنامهها کامل میکند. این راهکار فراتر از ایجاد دیدپذیری، از اصلاح خودکار و نیمهخودکار نیز پشتیبانی میکند؛ مانند غیرفعالسازی حسابهای بهخطر افتاده و لغو توکنهای دسترسی، از طریق فعالسازی هشدارها و گردشکارها در AD360 یا PAM360. با پیوند دادن «تشخیص» به «اقدام»، Log360 به تیمهای امنیتی کمک میکند رخدادهای مبتنی بر هویت را سریع مهار کنند و کنترل لحظهای را در سراسر چرخه عمر هویت حفظ نمایند.