در سال ۲۰۲۵، امنیت سایبری همچنان یکی از اولویتهای حیاتی برای تیمهای فناوری اطلاعات در صنایع مختلف است. با پیچیدهتر شدن تهدیدات سایبری — از جمله حملات داخلی، دستگاههای غیرمجاز، پورتهای پیکربندینشده و ربایش DNS — نیاز به دیدی پیشگیرانه و لحظهای نسبت به شبکه، امری اجتنابناپذیر شده است. اینجاست که ابزارهای شبکه وارد عمل میشوند و به مدیران IT امکان میدهند تا آسیبپذیریهای پنهان را شناسایی، عیبیابی و از زیرساخت خود محافظت کنند.

با این حال، بسیاری از تیمها هنوز به مجموعهای پراکنده از ابزارهای رایگان، ابزارهای مبتنی بر مرورگر، و کنسولهای مخصوص فروشندگان تکیه دارند — که هر کدام میتوانند ریسکهای خاص خود را به همراه داشته باشند. استفاده از یک مجموعه ابزار شبکهی یکپارچه که تمامی قابلیتهای ضروری را در یک کنسول متمرکز گرد هم میآورد، برای تیمهای IT یک تحول بزرگ محسوب میشود. این رویکرد، فرآیند پایش را سادهتر میکند، نقاط کور را کاهش میدهد و زمان واکنش را بهطور چشمگیری افزایش میدهد — همهی اینها برای حفظ امنیت در چشمانداز تهدیدهای همیشه در حال تغییر امروزی، حیاتی هستند.

چرا ابزارهای شبکه برای حذف ریسکهای امنیتی ضروری هستند؟

ابزارهای شبکه صرفاً برای رفع مشکلات تأخیر یا اجرای پینگ نیستند؛ بلکه بخش حیاتی از دفاعهای امنیت سایبری شما محسوب میشوند. مجموعه مناسبی از این ابزارها امکانات زیر را فراهم میکند:

- نظارت لحظهای بر زیرساخت: بررسی مداوم سلامت دستگاهها، عملکرد رابطها و رفتار پروتکلها به شما کمک میکند تا انحرافات را پیش از تبدیل شدن به تهدید شناسایی کنید.

- شناسایی ناهنجاریها: با علامتگذاری الگوهای غیرعادی مانند فعالیت مشکوک روی پورتها یا تلاشهای مکرر برای اتصال، ابزارهای شبکه بهعنوان یک سیستم هشدار زودهنگام عمل میکنند.

- شناسایی آسیبپذیریها: ابزارهایی مانند پویشگر پورت و ابزارهای SNMP به کشف پورتهای باز، سفتافزارهای قدیمی و دستگاههای پیکربندینشدهای که ممکن است مورد سوءاستفاده قرار بگیرند، کمک میکنند.

بهطور خلاصه، ابزارهای شبکه شکاف بین مدیریت شبکه و عملیات امنیتی را پر میکنند تا اطمینان حاصل شود که شبکه شما نهتنها کارآمد، بلکه ایمن نیز هست.

ریسکهای امنیتی رایجی که ابزارهای شبکه به کاهش آنها کمک میکنند؟

در شبکههای بهشدت متصل امروزی، حتی کوچکترین پیکربندیهای اشتباه میتوانند به نقاط ضعف جدی تبدیل شوند. در ادامه، برخی از تهدیداتی آورده شدهاند که با استفاده از ابزارهای شبکه میتوان آنها را شناسایی یا از بروزشان جلوگیری کرد:

۱. دسترسی غیرمجاز دستگاهها

دستگاههای نفوذی میتوانند از سد راهکارهای امنیتی سنتی عبور کرده و به شبکه متصل شوند. ابزارهایی مانند اسکنر شبکه یا شناساییکننده آدرس MAC میتوانند این نقاط پایانی ناشناس را فوراً شناسایی کرده و به مدیران اجازه دهند قبل از وقوع آسیب وارد عمل شوند.

۲. انتشار بدافزار از طریق پورتهای باز و ناایمن

هکرها اغلب از پورتهای باز یا بلااستفاده برای نفوذ به شبکه سوءاستفاده میکنند. ابزار اسکن پورت به شناسایی و بستن پورتهای غیرضروری کمک میکند تا از تبدیل آنها به نقاط ورود بدافزار جلوگیری شود.

۳. پیکربندی نادرست دستگاههای شبکه و آسیبپذیریهای firmware

ابزارهای مبتنی بر SNMP مانند مرورگر MIB یا SNMP Walker اطلاعات دقیقی از پیکربندی دستگاهها و آسیبپذیریهای آنها ارائه میدهند که در غیر این صورت ممکن است بدون شناسایی باقی بمانند و مورد سوءاستفاده قرار گیرند.

۴. سرورهای DHCP مخرب و حملات جعل ARP (ARP Spoofing)

پاسخهای نادرست DHCP یا ورودیهای جعلی ARP میتوانند موجب هدایت نادرست ترافیک یا ایجاد حملات «مهاجم در میانه» شوند. ابزارهایی مانند مانیتور DHCP و مانیتور ARP میتوانند این ناهنجاریها را شناسایی کرده و از طریق ایجاد محدودیتهای معتبر، امنیت شبکه را حفظ کنند.

۵. بردارهای حمله DoS و DDoS

با پایش الگوهای ترافیکی ICMP، TCP و UDP و شناسایی مواردی مانند درخواستهای بیشازحد اتصال، حملات SYN flood یا reset flood ، ابزارهای شبکه قادر به شناسایی علائم اولیه حملات DoS یا DDoS هستند و امکان واکنش سریعتر را فراهم میکنند.

چالشهای استفاده از ابزارهای شبکه پراکنده و ناسازگار

با اینکه تعداد زیادی ابزار رایگان و مستقل به صورت آنلاین در دسترس است، مدیریت جداگانه هرکدام از این ابزارها پیچیدگیهای عملیاتی زیادی به همراه دارد. دلایل آن عبارتاند از:

جزیرهای شدن دادهها: هر ابزار معمولاً دادههای خود را در قالب اختصاصی خود ذخیره میکند که این موضوع تحلیل متمرکز، شناسایی روندها و همبستگی رخدادها را بسیار دشوار یا حتی غیرممکن میسازد.

گزارشدهی ناسازگار: بدون داشتن دید یکپارچه، تیمهای IT وقت زیادی را صرف جمعآوری و تطبیق نتایج از ابزارهای مختلف میکنند که باعث تأخیر در دستیابی به بینشهای لازم میشود.

افزایش بار عملیاتی: آموزش استفاده از رابطها و فرآیندهای مختلف برای هر ابزار، روند آموزش کارکنان را کند کرده، احتمال خطای انسانی را بالا میبرد و بهرهوری کلی را کاهش میدهد.

افزایش زمان واکنش به رخدادها: زمانهای حساس و حیاتی در لحظه وقوع حادثه، وقتی مهندسان مجبور به جابهجایی بین ابزارهای متعدد برای تشخیص و مهار مشکل یا حادثه امنیتی هستند، از دست میرود.

افزایش پیچیدگی در مجوزها و نگهداری: حتی اگر برخی ابزارها رایگان باشند، هزینههای پنهان نگهداری سازگاری، بهروزرسانیهای مکرر و مدیریت دسترسی کاربران برای هر ابزار میتواند بهطور قابل توجهی افزایش یابد.

در محیطهای حساس و پرریسک، این ناکارآمدیها صرفاً مشکلآفرین نیستند؛ بلکه میتوانند باعث تأخیر در واکنش به تهدیدات فعال شوند.

مزایای استفاده از مجموعه ابزار شبکه یکپارچه

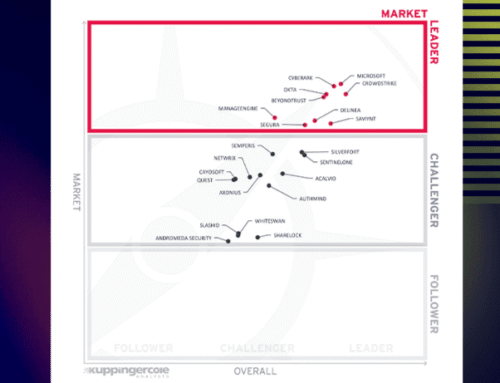

انتخاب یک مجموعه ابزار شبکه همهکاره مانند ManageEngine OpUtils میتواند وضعیت دفاعی شبکه شما را به طور چشمگیری بهبود بخشد. مزایای آن عبارتاند از:

۱. داشبورد متمرکز برای دید یکپارچه

تمام ابزارهای ضروری مثل پینگ، تریسروت، رزولوشن DNS، اسکن پورت، ردیابی آدرس و غیره، همه از یک کنسول واحد و کاربرپسند قابل دسترسی هستند.

۲. تشخیص و هشدار خودکار

ابزارهای یکپارچه قادر به تبادل اطلاعات با یکدیگر هستند و هشدارهای لحظهای بر اساس دادههای همبسته از منابع مختلف، مانند شناسایی MAC مخرب همراه با فعالیت پورت باز، ارائه میدهند.

۳. روندهای کاری سادهتر

با داشتن رابط کاربری یکسان و لاگهای مشترک، منحنی یادگیری آسانتر میشود و فرآیندهای کاری بهینهتر خواهند بود. تیمها زمان کمتری را صرف جابهجایی بین ابزارها کرده و بیشتر روی حل مشکلات تمرکز میکنند.

۴. کاهش هزینه کل مالکیت

به جای مدیریت چندین اشتراک و قرارداد نگهداری، یک مجموعه ابزار یکپارچه دارید که بودجهبندی را ساده کرده و اطمینان از تطابق با مجوزها را فراهم میکند.

۵. مقیاسپذیری و انطباقپذیری

پلتفرمهای یکپارچه مانند OpUtils با رشد شبکه شما مقیاس میپذیرند و از محیطهای ترکیبی، معماریهای توزیعشده و اکوسیستم چند فروشندهای پشتیبانی میکنند — بدون کاهش کارایی.

چگونه بهترین ابزارهای شبکه را در سال ۲۰۲۵ انتخاب کنیم؟

برای بهرهبرداری حداکثری از استراتژی امنیت شبکهتان، باید مجموعه ابزاری را انتخاب کنید که موارد زیر را پوشش دهد:

کشف و مانیتورینگ چندپروتکلی: پشتیبانی قوی از پروتکلهای متنوع مانند ICMP، SNMP نسخههای ( v1، v2c وDNS، WMI (v3 و CLI برای جمعآوری دادهها از گستره وسیعی از دستگاهها.

قابلیتهای داخلی شناسایی ریسک: ویژگیهایی که به صورت فعال ناهنجاریها را تشخیص داده، دستگاههای نفوذی را شناسایی کرده، آسیبپذیریهای پورتهای باز را کشف و خطاها یا تغییرات نادرست پیکربندی را برجسته میکنند.

ادغامهای بیدردسر: سازگاری با اکوسیستم فعلی فناوری اطلاعات شما، مانند سایر پلتفرمهای مانیتورینگ، ابزارهای مدیریت ترافیک، راهکارهای ITSM یا سیستمهای SIEM.

معماری کارآمد: گزینههایی برای مانیتورینگ بدون عامل agentless (به منظور کاهش بار روی دستگاههای مدیریتشده)، همراه با روشهای مبتنی بر عامل agent-based در مواقع نیاز به دید عمیقتر

پشتیبانی از مانیتورینگ فعال و غیرفعال: قابلیت انجام نظارت فعال لحظهای و همچنین تحلیل غیرفعال دادههای جمعآوریشده (مثل NetFlow یا دادههای لاگ) برای مشاهده تاریخی و تحلیلهای جرمشناسی.

پلتفرم OpUtils همه این ویژگیها و بیشتر را ارائه میدهد و آن را به گزینهای آماده برای آینده تبدیل کرده است که تیمهای فناوری اطلاعات جدی در حفظ بهداشت و امنیت شبکه به آن نیاز دارند.

در عصری که هر دستگاه و هر پورت میتواند نقطه نفوذ باشد، تکیه بر مجموعهای پراکنده و نامنسجم از ابزارها دیگر قابل دوام نیست. یک مجموعه ابزار یکپارچه مانند OpUtils به تیمهای IT کمک میکند تا عملیات را سادهتر کنند، آسیبپذیریها را کاهش دهند و سریعتر به تهدیدات پاسخ دهند — در حالی که بار اضافی را نیز به حداقل میرساند.

به جای اینکه برای یک حادثه امنیتی بین پنج ابزار مختلف جابهجا شوید، تصور کنید همه چیز مورد نیازتان در یک محل واحد جمع شده است. این فقط راحتی نیست؛ بلکه بهداشت امنیتی ضروری برای سال ۲۰۲۵ و سالهای بعد است.