بهترین ابزار اسکن آسیبپذیری شبکه در سال ۲۰۲۵

تهدیدات سایبری بهسرعت در حال تحول هستند و آسیبپذیریهای وصلهنشده همچنان یکی از بزرگترین ریسکهای امنیتی برای سازمانها محسوب میشوند. طبق گزارش «هزینه نقض دادهها» شرکت IBM در سال ۲۰۲۴، سازمانهایی که در وصله کردن آسیبپذیریهای شناختهشده ناکام میمانند، بهطور میانگین در هر حادثه متحمل زیانی معادل ۴.۴۵ میلیون دلار میشوند. مجرمان سایبری بهطور فعال از فریمورهای قدیمی و پیکربندیهای نادرست در دستگاههای شبکه سوءاستفاده میکنند، و همین موضوع ابزارهای اسکن آسیبپذیری شبکه را به یکی از الزامات امنیتی تبدیل کرده است.

اگر هنوز از ارزیابیهای دستی یا ابزارهای قدیمی برای اسکن آسیبپذیری استفاده میکنید، ممکن است شبکهتان در معرض خطر باشد. یک اسکنر آسیبپذیری شبکه، با پایش مداوم، شناسایی خودکار و اولویتبندی مبتنی بر ریسک، این اطمینان را میدهد که تیمهای IT پیش از گسترش تهدیدات بتوانند شکافهای امنیتی را شناسایی و رفع کنند.

اسکنر آسیبپذیری شبکه چیست؟

اسکنر آسیبپذیری شبکه یک راهکار امنیتی است که بهصورت خودکار نقاط ضعف موجود در دستگاههای شبکه، فریمورها و تنظیمات پیکربندی را شناسایی میکند. با نظارت مداوم بر زیرساخت فناوری اطلاعات، این ابزار به تیمهای امنیتی کمک میکند تا وصلههای از دسترفته، تنظیمات ضعیف احراز هویت و نرمافزارهای منسوخ را که میتوانند توسط مهاجمان سوءاستفاده شوند، شناسایی کنند.

اسکنرهای سنتی معمولاً تنها بر پایانهها (Endpoints) و نرمافزارها تمرکز دارند و دستگاههای حیاتی شبکه نظیر روترها، فایروالها و سوئیچها را بدون حفاظت باقی میگذارند. از این رو انتخاب ابزاری که توانایی ارزیابی آسیبپذیری در کل زیرساخت شبکه را داشته باشد، نه فقط در سطح دستگاههای مجزا، امری حیاتی است.

چرا استفاده از اسکنر آسیبپذیری شبکه ضروری است؟

مدیران IT در تأمین امنیت شبکه بدون بهرهگیری از ابزار اسکن خودکار با چالشهای جدی مواجه هستند:

دید محدود: شناسایی دستی آسیبپذیریها در صدها دستگاه عملاً امکانپذیر نیست.

تأخیر در وصلهگذاری: بسیاری از سازمانها در بهروزرسانی فریمورها با مشکل مواجهاند و این موضوع باعث ایجاد شکافهای امنیتی میشود.

ریسکهای مقرراتی: مقرراتی مانند «دستورالعمل اجرایی CISA شماره ۲۲-۰۱» سازمانها را ملزم میکنند تا آسیبپذیریهای شناختهشده را بهموقع وصله کنند. عدم تبعیت میتواند منجر به جریمه یا رخدادهای امنیتی شود.

افزایش احتمال نفوذ: گزارش CISA نشان داده که آسیبپذیریهای وصلهنشده یکی از ورودیهای اصلی حملات باجافزاری در سال ۲۰۲۳ بودهاند. بهموقع وصله کردن اهمیت زیادی دارد.

مطالعهای توسط شرکت Verizon نشان داد که بیش از ۸۰٪ از آسیبپذیریهایی که مورد سوءاستفاده قرار گرفتهاند، پیش از حمله دارای وصله بودهاند. با این حال، بدون یک فرآیند ساختاریافته برای شناسایی و رفع، تیمهای IT اغلب عقب میمانند. چالش اصلی صرفاً شناسایی آسیبپذیریها نیست، بلکه اولویتبندی، وصلهگذاری سریع و اجرای سیاستهای امنیتی برای جلوگیری از پیکربندی نادرست در آینده است.

ویژگیهای ضروری یک اسکنر آسیبپذیری شبکه

یک اسکنر قوی باید فراتر از شناسایی عمل کند: باید شدت تهدید را تحلیل کند، در صورت امکان اصلاحات را خودکار انجام دهد و انطباق پیوسته با استانداردها را تضمین کند تا ریسکهای امنیتی کاهش یابد.

در این زمینه، ManageEngine Network Configuration Manager برجسته است. قابلیت مدیریت آسیبپذیری فریمور آن، کل چرخه حیات آسیبپذیری را—from شناسایی تا رفع—بهینهسازی میکند و به تیمهای IT کمک میکند همواره یک گام جلوتر از تهدیدات سایبری باشند.

برای تغییر این متن بر روی دکمه ویرایش کلیک کنید. لورم ایپسوم متن ساختگی با تولید سادگی نامفهوم از صنعت چاپ و با استفاده از طراحان گرافیک است.

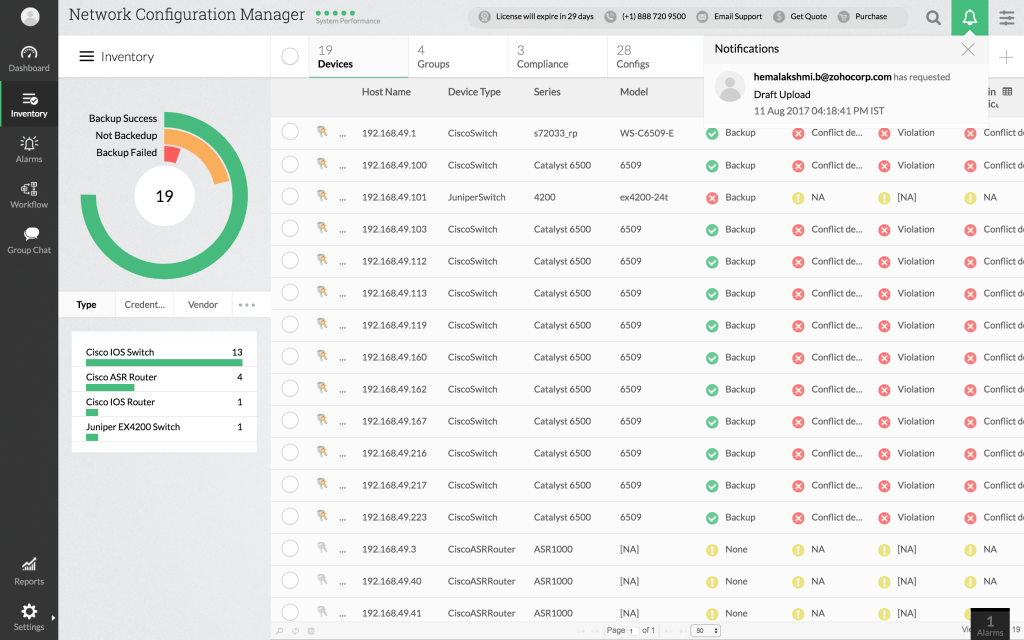

اسکنر آسیبپذیری شبکه در ManageEngine Network Configuration Manager چگونه کار میکند؟

بر خلاف ابزارهای عمومی، ManageEngine Network Configuration Manager بهطور تخصصی بر تأمین امنیت دستگاههای شبکه تمرکز دارد؛ بهویژه از طریق قابلیت مدیریت آسیبپذیری فریمور. این ابزار با استفاده از فرایندهای زیر، امنیتی جامع و دقیق را تضمین میکند:

کشف خودکار دستگاهها: شناسایی و فهرستبرداری از تمامی دستگاههای شبکه و نسخههای فریمور آنها بهصورت خودکار.

ارزیابی آسیبپذیری: مقایسه نسخههای فریمور با پایگاه داده آسیبپذیری ملی NIST و دیگر منابع تهدید جهانی برای شناسایی ریسکهای امنیتی.

اولویتبندی مبتنی بر ریسک: دستهبندی آسیبپذیریها به بحرانی، مهم، متوسط و کمخطر برای تمرکز تیمهای امنیتی بر تهدیدات مهمتر.

گزارشگیری انطباقی: تولید مستندات آماده برای حسابرسی با استانداردهایی مانند CIS Controls، چارچوب امنیت سایبری NIST، PCI DSS و HIPAA.

رفع آسیبپذیری با یک کلیک: اعمال وصلههای امنیتی یا بازگردانی به نسخه امن فریمور تنها با یک کلیک، همراه با حداقل زمان قطعی.

مقایسه با اسکنرهای آسیبپذیری شبکه دیگر

اگرچه اسکنرهای متعددی در بازار وجود دارند، اکثر آنها در پوششدهی به فریمورها و تجهیزات شبکه ضعف دارند. در جدول زیر تفاوتهای کلیدی ManageEngine Network Configuration Manager با اسکنرهای سنتی مانند Tenable، Nessus یا Rapid7 آورده شده است:

مقایسه ManageEngine Network Configuration Manager با اسکنرهای سنتی آسیبپذیری

| ویژگی | Network Configuration Manager | اسکنرهای سنتی (Tenable، Nessus، Rapid7) |

|---|---|---|

| اسکن آسیبپذیری فریمور | ✅ دارد | ❌ ندارد |

| مدیریت خودکار وصلههای فریمور | ✅ دارد | ❌ محدود به سیستمعامل و نرمافزارها |

| حسابرسی پیکربندی دستگاههای شبکه | ✅ دارد | ❌ ندارد |

| هشدار بلادرنگ تغییرات | ✅ دارد | ❌ ندارد |

| مدیریت انطباق درونی | ✅ دارد | ❌ ناقص |

| پشتیبانگیری و بازیابی خودکار پیکربندی | ✅ دارد | ❌ ندارد |

شبکهتان را با ManageEngine Network Configuration Manager ایمن کنید

آسیبپذیریهای وصلهنشده، مسیر مستقیم حملات سایبری هستند و وصلهگذاری دستی دیگر پاسخگو نیست. ManageEngine Network Configuration Manager با ترکیب اسکن خودکار آسیبپذیری، اولویتبندی مبتنی بر ریسک و وصلهگذاری با یک کلیک، ابزار توانمندی برای ایمنسازی و انطباق تجهیزات شبکه در اختیار تیمهای IT قرار میدهد.برای تغییر این متن بر روی دکمه ویرایش کلیک کنید. لورم ایپسوم متن ساختگی با تولید سادگی نامفهوم از صنعت چاپ و با استفاده از طراحان گرافیک است.

موارد بیشتر...

منبع مقاله: سایت منیج انجین